TAKAYAMAでは、中小・中堅企業専門のサイバーセキュリティ対策企業として、お客様に適した対策を提案させていただいております。

最近では、ニュースでもサイバー攻撃の被害事例が取り上げられることが多くなり、もうサイバー攻撃は他人事とは言えません。

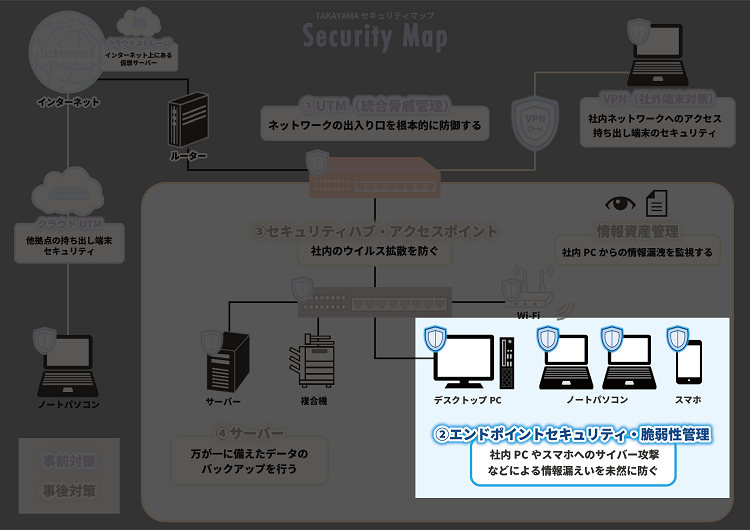

今回は、サイバーセキュリティ専門会社の私たちTAKAYAMAが作成したサイバーセキュリティのあるべき姿「セキュリティマップ」をもとに、セキュリティ対策の優先度から、事前事後対策まで、セキュリティ対策の「いろは」を一挙ご紹介いたします。

目次

サイバーセキュリティの基本「桶の法則」

サイバーセキュリティ対策で最も重要なのが「桶の法則」の概念です。

「桶の法則」をご存じでしょうか。

大きな桶をつくり、そこに水を入れたとしても、たった一箇所低い点があれば、そこが桶全体の水位になってしまい水が流れ出てしまいます。

サイバーセキュリティも同じです。

セキュリティ対策をしっかり行っていると思っていても、持ち出し端末や使用するUSBの管理ルールを定めていないと、そこから情報漏洩されてしまう可能性があるということです。

- ある日パソコンが急に動かなくなった…

- 重要な顧客データが不正流出してしまった…

- ウイルスに感染し、知らないうちに加害者になってしまった…

といった最悪の事態に陥ることがないように、ひとつではなくあらゆる層を重ねる多層防御を徹底しましょう。

ここからは多層防御の中でも、何から手をつけて良いかわからないという方のために、セキュリティ対策に優先順位をつけてご紹介します。

「サイバーセキュリティに詳しくない」「良く分からない」という企業様もぜひご連絡ください。

サイバーセキュリティについて丁寧に情報提供いたします。

優先順位① UTM(統合脅威管理)

「UTM」はセキュリティ対策の中で最も優先度が高い事前対策です。

UTM(Unified Threat Management)は統合脅威管理と呼ばれ、複数のセキュリティ機能を1つに集約したセキュリティ機器のことを指します。

- Webフィルタリング(有害なサイトから守る)

- アンチウイルス(悪質なウイルスブロックする)

- アンチスパム(迷惑メールを防御する)

- IPS/IDS(不正侵入検知・防御を行う)

- ファイアウォール(ネットワークを監視する)

UTMでは上記の機能をたった一台で補うことができます。

通常であれば、各機能につき1台の機器を導入し、数百万円かかるところを、数十万円でできるというコストメリットも大きな特徴のひとつです。

ネットワークの入口出口対策の意味でもUTMによる対策を行うことが重要になります。

優先順位② エンドポイントセキュリティ・脆弱性管理

エンドポイントセキュリティとは、社長や従業員が使うPCやモバイル端末にインストールするセキュリティソフトのことを指します。ここではUTMでは*スルーしてしまうZipファイルやUSBによるウイルスを検知することができます。

※現時点のUTMでは暗号化されたZipファイルのウイルスを検知することが出来ないため

また、未知のウイルスは1日に100万個生成されているといわれているため、検知率が非常に高いUTMでも100%防げると言い切ることはできません。

UTMをすり抜けて侵入したウイルスに感染した端末は、被害者になると同時に加害者になってしまう可能性があります。末端であるPC端末などにしっかりと対策することが重要です。

「PC端末にはウイルス対策ソフトが入っているから大丈夫」と思われている方も多いかもしれません。

ただ、ウイルス対策ソフトでは完全に防ぐことは難しいと言われており、対策の一つとしては有効ですが、それだけでは不十分だといえます。

エンドポイントセキュリティで、システム上のセキュリティの欠陥を防ぐ「脆弱性管理」を徹底しましょう。

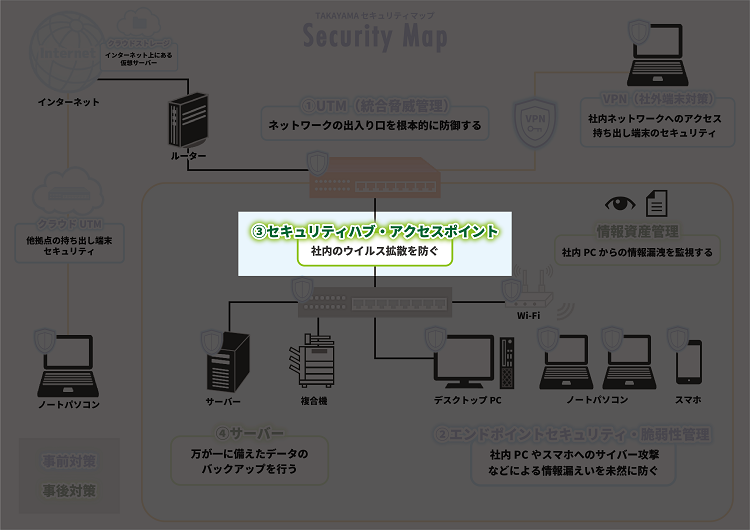

優先順位③ セキュリティハブ・アクセスポイント

ここのセキュリティ機能を持ったハブ・アクセスポイントは社内クラスターを防ぐ役割があります。

本来なら1つの端末が感染してしまうと、LANやアクセスポイントを介して他の端末に感染が拡大してしまいます。

社内端末を結びつけているのが、ハブやアクセスポイントだからです。

ここでは感染した端末のみの通信を遮断することができるので、他の端末への被害を最小限に抑えることができます。

二次被害となる社内クラスターを防ぐために抜け目ない対策を心がけましょう。

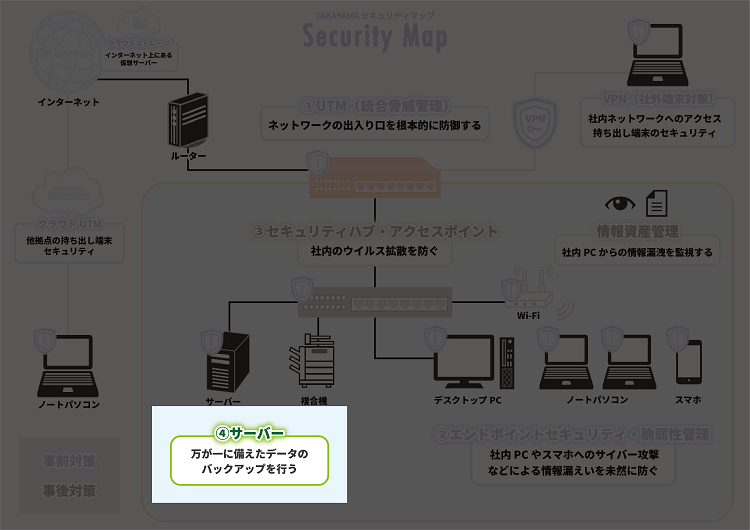

優先順位④ サーバー

ネットワークの入り口を塞ぐ入口対策、PCやモバイル端末から外部への感染を防ぐ出口対策、社内クラスターを防ぐハブやアクセスポイントの対策を行えば、セキュリティ体制は“ほぼ”盤石といっても過言ではありません。

しかし、上記の対策を施しても感染可能性は0%とは言い切れないため、サーバーによる社内データのバックアップは必須です。

感染してしまった場合、PCが動かなくなり初期化を強いられるというケースはよくあります。

企業では膨大な情報や顧客データを扱っています。その情報などがある日突然失くなってしまったらどうでしょうか。

サイバー攻撃から企業や社員を守る最後の砦として、サーバーなどを活用してバックアップを必ず行いましょう。

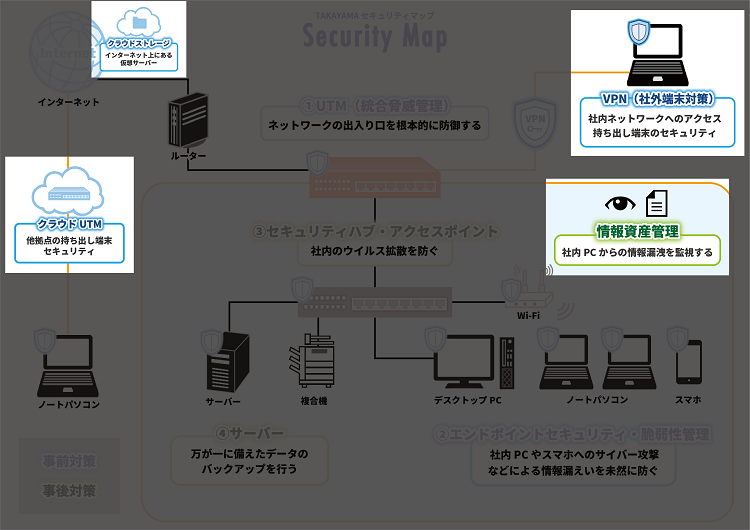

その他の対策

上記に加えて、重要な事前・事後対策をいくつかご紹介します。

- VPN(社外端末対策)

社外から社内ネットワークへのアクセスを可能にするVPN(Virtual Private Network)持ち出し端末を社外と同様のセキュリティ環境に置くことができます。

- クラウドUTM

クラウド上にあるUTMのことを指し、据置型の機器でないため、安価でUTM環境を整えることが可能になります。こちらも持ち出し端末が多い企業に最適なセキュリティ対策です。

- クラウドストレージ

クラウド上にあるサーバーのことを指し、こちらも据置型の機器でないため、安価でバックアップ体制を整えることができます。

- 情報資産管理

社内PCのログ管理もセキュリティ対策に含まれます。仮に情報漏洩が確認された場合、どこからどのように不正流出があったのかを知るツールです。

社員の生産性向上ツールとしての役割を担える一石二鳥の対策です。

正しいサイバーセキュリティ対策の手順を!

一概にセキュリティ対策といっても多くの対策があります。

正しい順番で対策しないと、コストをかけたセキュリティ対策が無駄になってしまいます。

そのようなことにならないように、サイバーセキュリティ専門会社であるTAKAYAMAにご相談ください。

サイバーセキュリティの無料診断も行っておりますので、「社内のセキュリティに自信がない…」「IT担当がいなくて分からない…」とお悩みの方はお気軽に弊社までご相談ください。